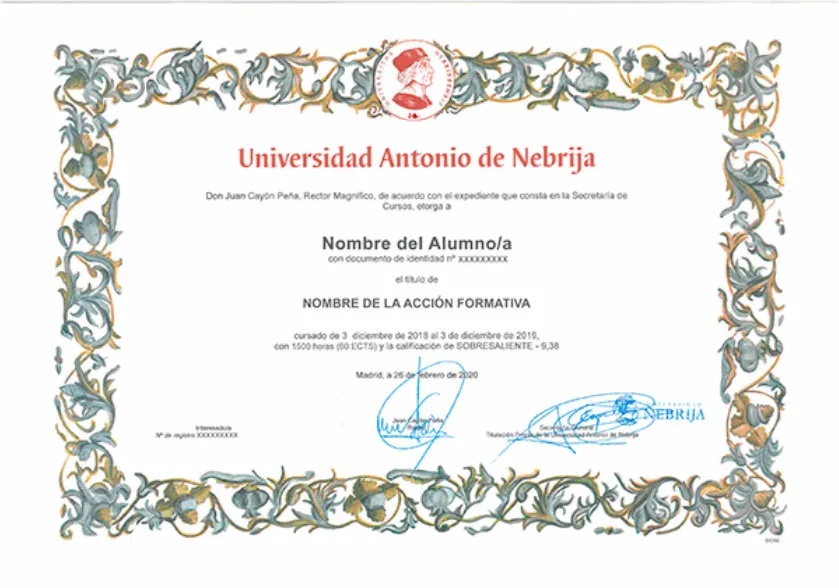

Inscríbete en nuestro Master Ciencias Seguridad Informática y obtén un Título Propio Universitario expedido por la Universidad Antonio de Nebrija con 60 ECTS

Carlos Martín

PALENCIA

Opinión sobre Máster en Ciencias de la Seguridad Informática + 60 Créditos ECTS

Recomiendo este master seguridad informática con 5 estrellas. Tengo por fin mi título online de seguridad informática expedido por la universidad Antonio de Nebrija. He aprendido sobre todo a planificar e implantar los sistemas de detección de intrusos según las normas de seguridad. Aplicar los procedimientos de análisis de la información y contención del ataque ante una incidencia detectada.

Irene García

ALBACETE

Opinión sobre Máster en Ciencias de la Seguridad Informática + 60 Créditos ECTS

Este master ciencias en seguridad informática me ha gustado mucho porque he podido aprender a analizar e implementar los mecanismos de acceso físicos y lógicos a los servidores según especificaciones de seguridad.

Maria G.l

MURCIA

Opinión sobre Máster en Ciencias de la Seguridad Informática + 60 Créditos ECTS

El Master Seguridad Informática me ha proporcionado las pautas de realización, seguimiento y monitorización de un ensayo clínico y a desarrollar las habilidades personales y profesionales necesarias para ser un excelente profesional en el sector de la salud. Recomiendo al 100% este Master Ciencias Seguridad Informática

Alex. B.r

PAMPLONA

Opinión sobre Máster en Ciencias de la Seguridad Informática + 60 Créditos ECTS

El Master Ciencia Seguridad Informática me ha enseñado entre otras muchas cosas a planificar e implantar los sistemas de detección de intrusos según las normas de seguridad actuales. Gracias a este Master Seguridad Informática voy a poder desempeñar tareas de auditoría, configuración y todo lo relacionado con la seguridad informática en mi empresa. Lo recomiendo.

Manolo Ruiz Santiago

LEIDA

Opinión sobre Máster en Ciencias de la Seguridad Informática + 60 Créditos ECTS

El Master Seguridad Informática me ha enseñado entre muchas cosas a analizar el alcance de los daños y determinar los procesos de recuperación ante una incidencia y a establecer los parámetros de los protocolos necesarios en cada circunstancia. El Master Ciencias Seguridad Informática, tiene un temario muy amplio y actualizado.

MASTER CIENCIAS SEGURIDAD INFORMÁTICA. Aprovecha esta oportunidad y fórmate en el master seguridad informática para convertirte en un profesional en el mundo de la ciberseguridad. Si tienes alguna duda o necesitas más información no dudes en llamarnos. ¡Te esperamos en Euroinnova con muchas ganas!

- Topologías básicas.

- Topología lógica y física.

- Método de acceso al cable.

- Protocolos de comunicaciones.

- Arquitecturas de redes de área local más usadas.

- Comités de estandarización.

- Estándares de redes de área local.

- Infraestructuras Comunes de Telecomunicación.

- Repetidores.

- Concentradores (Hubs).

- Conmutadores (Switches).

- Encaminadores (Routers).

- Pasarelas (Gateways).

- Puentes (Bridges).

- Dispositivos inalámbricos.

- Medios de cobre: Cables de para trenzado y coaxial.

- Medios ópticos: Cables de fibra óptica.

- Comunicaciones inalámbricas.

- Subsistemas de cableado estructurado.

- Estándares TIA/EIA sobre cableado estructurado.

- Estándares de Cable UTP/STP.

- Protocolos de control de enlace lógico (LLC).

- Protocolos de control de acceso al medio (MAC).

Protocolos de contienda.

Protocolos de paso de testigo.

Otros.

- Introducción a Ethernet.

- Ethernet y el modelo OSI.

- Direccionamiento MAC.

- Trama Ethernet.

- Tecnologías Ethernet.

- Protocolo de Internet (IP).

Introducción a IP

Dirección IP.

Asignación de direcciones.

Enrutamiento

- Otros Protocolos de nivel de red (IPX, etc)

- Elementos del armario de comunicaciones.

- Representación en el armario de la tomas de red de los nodos.

- Parámetros característicos.

- Configuración del protocolo TCP/IP.

Elementos de configuración de TCP/IP.

Dirección IP.

Mascara de subred.

Puerta de enlace.

Servidor DNS.

Servidor WINS.

Configuración de NetBIOS.

Asignación a un grupo de trabajo.

- Procedimiento de configuración de otros protocolos: SPX/IPX, etc.

- Configuración de la seguridad

Autenticación de identidad.

Cifrado de datos.

- Procedimientos sistemáticos de configuración.

- Servicios de acceso a la red.

- Servicio de ficheros.

- Servicios de impresión.

- Servicio de correos.

- Otros servicios.

- Las aplicaciones de emulación de terminal.

- Configuración de las aplicaciones de emulación de terminal.

- Aplicación de configuraciones a routers y switches.

- Herramientas de verificación y prueba de los sistemas operativos.

- Comandos TCP/IP.

- Obtención de la Configuración IP.

- Realización de pruebas de conexión.

- Interpretación de respuestas.

- Características.

- Procedimiento de comprobación de cables de par trenzado.

Circuito abierto.

Cortocircuito.

Hilos cruzados.

Pares cruzados.

Par dividido.

Detección de voltajes telefónicos.

Derivación en puente.

Detección de puertos Ethernet.

- Procedimiento de comprobación de cables coaxiales.

- Procedimiento de detección de alimentación por Ethernet.

- Procedimientos de localización de cables utilizando tonos.

- Tramas largas y cortas.

- Tráfico excesivo.

- Netware.

- TCP/IP.

- Configuración del Host.

- Resolución de nombres.

- NetBIOS.

- Conexión al servidor http o proxy.

- Conexión al servidor de correos.

- Conexión al servidor de impresión.

- Otros.

- Definición de cloud computing

- Beneficios específicos

- Recomendaciones para garantizar la interoperabilidad en la nube

- Recomendaciones para el gobierno

- Recomendaciones para una correcta gestión de riesgos

- Recomendaciones sobre seguridad en el ciclo de vida de la información

- Sistema operativo Linux.

- Sistema operativo Windows.

- Otros sistemas operativos.

- Tipos de accesos

- Elección del tipo de acceso

- Implementación de accesos

- Descripción de órdenes en distintos sistemas

- Implementación y comprobación de las distintas órdenes.

- Verificar en base a criterios de calidad.

- Verificar en base a criterios de usabilidad.

- Herramientas para Mozilla.

- Herramientas para Internet Explorer.

- Herramientas para Opera.

- Creación y utilización de funciones de depuración.

- Otras herramientas.

- Descripción de complementos.

- Complementos para imágenes.

- Complementos para música.

- Complementos para vídeo.

- Complementos para contenidos.

- Máquinas virtuales.

Más de 20 años de experiencia en la formación online.

Más de 300.000 alumnos ya se han formado en nuestras aulas virtuales.

Alumnos de los 5 continentes.

25% de alumnado internacional.

| 4,7 |

| 2.625 Opiniones |

| 8.582 |

| suscriptores |

| 4,4 |

| 12.842 Opiniones |

| 5.856 |

| Seguidores |

Flexibilidad

Aprendizaje 100% online, flexible, desde donde quieras y como quieras

Docentes

Equipo docente especializado. Docentes en activo, digitalmente nativos

Acompañamiento

No estarás solo/a. Acompañamiento por parte del equipo de tutorización durante toda tu experiencia como estudiante.

Aprendizaje real

Aprendizaje para la vida real, contenidos prácticos, adaptados al mercado laboral y entornos de aprendizaje ágiles en campus virtual con tecnología punta

Seminarios

Seminarios en directo. Clases magistrales exclusivas para los estudiantes

Se llevan a cabo auditorías externas anuales que garantizan la máxima calidad AENOR.

Nuestros procesos de enseñanza están certificados por AENOR por la ISO 9001 y 14001.

Contamos con el sello de Confianza Online y colaboramos con las Universidades más prestigiosas, Administraciones Públicas y Empresas Software a nivel Nacional e Internacional.

Disponemos de Bolsa de Empleo propia con diferentes ofertas de trabajo, y facilitamos la realización de prácticas de empresa a nuestro alumnado.

En la actualidad, Euroinnova cuenta con un equipo humano formado por más de 300 profesionales. Nuestro personal se encuentra sólidamente enmarcado en una estructura que facilita la mayor calidad en la atención al alumnado.

Como parte de su infraestructura y como muestra de su constante expansión, Euroinnova incluye dentro de su organización una editorial y una imprenta digital industrial.

Financiación 100% sin intereses

Hemos diseñado un Plan de Becas para facilitar aún más el acceso a nuestra formación junto con una flexibilidad económica. Alcanzar tus objetivos profesionales e impulsar tu carrera profesional será más fácil gracias a los planes de Euroinnova.

Si aún tienes dudas solicita ahora información para beneficiarte de nuestras becas y financiación.

Como premio a la fidelidad y confianza de los alumnos en el método EUROINNOVA, ofrecemos una beca del 25% a todos aquellos que hayan cursado alguna de nuestras acciones formativas en el pasado.

Para los que atraviesan un periodo de inactividad laboral y decidan que es el momento idóneo para invertir en la mejora de sus posibilidades futuras.

Una beca en consonancia con nuestra apuesta por el fomento del emprendimiento y capacitación de los profesionales que se hayan aventurado en su propia iniciativa empresarial.

La beca amigo surge como agradecimiento a todos aquellos alumnos que nos recomiendan a amigos y familiares. Por tanto si vienes con un amigo o familiar podrás contar con una beca de 15%.

* Becas aplicables sólamente tras la recepción de la documentación necesaria en el Departamento de Asesoramiento Académico. Más información en el 900 831 200 o vía email en formacion@euroinnova.es

* Becas no acumulables entre sí

* Becas aplicables a acciones formativas publicadas en euroinnova.es

¿Quieres impulsar tu carrera como un auténtico profesional? ¿Deseas adquirir conocimientos sobre ciberseguridad? ¿Conoces la importancia de la seguridad informática? Aprovecha la oportunidad que te ofrece Euroinnova con el Master Ciencias Seguridad Informática Online e impulsa tu carrera laboral con la empresa líder en formación. Gracias a la metodología e-learning de Euroinnova podrás formarte de la manera más fácil y cómoda.

¿Aún no te has convencido? Te invitamos a que continúes leyendo.

¡Solicita la información que consideres necesaria en Euroinnova International Online Education!

El crecimiento exponencial de las redes y de las informaciones, promovido por la innovación de las tecnologías, ha facilitado a la sociedad impulsarse y optimizar la calidad de vida. No obstante, hay que tener en cuenta que este cambio ha supuesto también un desafío: la gestión de riesgos en la seguridad. Las empresas y entidades líderes afirman que las amenazas en las redes son unos de los principales riesgos en los negocios.

Esta tiene como principal función la aplicación de estrategias y de medidas que aseguren las informaciones y velar por la protección de los datos e informaciones confidenciales que se disponen. Su principal enfoque radica en la información digital que esta depende de cada uno de los dispositivos que están conectados entre sí.

Como sabemos, las nuevas tecnologías han supuesto una revolución en la sociedad, todo no es positivo, ya que es mucho más fácil la manipulación y el robo de datos e informaciones de las empresas, poniendo en peligro la actividad de la empresa de carácter relevante.

La importancia de la seguridad informática la encontramos en la prevención, por el hecho de que se requiere de elidir el robo de las informaciones de los diferentes departamentos que conforman la empresa. Asimismo, favorece a la identificación de amenazas de virus y peligros en los sistemas de la información interior a la empresa.

Por tanto, las diversas organizaciones destinan una gran cuantía de capital a la ciberseguridad para que los trabajadores no tengan la preocupación de que los datos e informaciones puedan ser robados a causa de los ciberataques.

Es muy importante que las empresas dispongan de seguridad informática para que la información esté en continuo análisis y labor para la búsqueda de si existe alguna actividad inusual que pueda perjudicar la actividad de la empresa.

Aunque los ataques informáticos suceden todos los días, cada vez se están introduciendo nuevos métodos para atacar los sistemas de las empresas, por lo que es esencial contar con una formación continua de los avances tecnológicos que se están produciendo en ciberseguridad. Para poder conocer cómo frenar las amenazas más comunes y las nuevas es recomendable realizar este máster seguridad informática hacking ético.

A continuación te mostramos una serie de amenazas más comunes y habituales dentro de este sector:

¿A qué esperas para solicitar información? Accede a nuestro campus virtual y conoce nuestro amplio catálogo de cursos y/o másteres. Ponte en contacto con nosotros y te atenderán nuestros asesores especializados en la materia que desees.

Si te interesa este sector y quieres seguir profundizando sobre los beneficios de tener una buena seguridad informática, te recomendamos el siguiente post de nuestro blog: /beneficios-de-tener-una-buena-seguridad-informatica

Aprovecha la oportunidad que te ofrece Euroinnova International Online Education para ampliar tu formación. Gracias al Master Ciencias Seguridad Informática lograrás compaginar tu trabajo y tu vida personal de la forma más cómoda posible.

La metodología que ofrecemos desde Euroinnova está basada en la formación a distancia, por lo que puedes formarte desde cualquier parte del mundo. Da igual que residas en Cádiz, Madrid, Barcelona, Pontevedra, Santiago de Chile o Perú, etc. Asimismo, contarás con tu tutor personalizado para la resolución de tus preguntas o dudas en un plazo de 24 h a 48 h.

Si aún no te has convencido, puedes ponerte en contacto con nosotros a través de nuestro formulario. Anímate y aprovecha las ventajas de la formación Online de Euroinnova.

Si quieres consultar más formaciones relacionadas con el Master Ciencias Seguridad Informática, consulta nuestro amplio catálogo de diplomados, másteres, cursos, maestrías, /ciberseguridad-y-cloud-computing y podrás impulsar tus oportunidades.

¡Te esperamos en Euroinnova International Online Education con nuestro Master Ciencias Seguridad Informática!