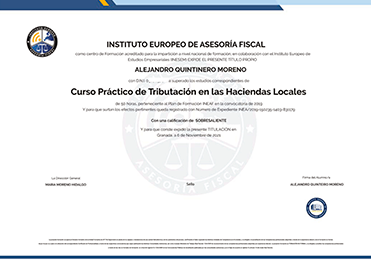

Inscríbete en nuestro Máster BI y Seguridad de Datos en Despachos de Abogados y obtén una titulación expedida por el Instituto Europeo de Asesoría Fiscal (INEAF)

Patricia M.

CÁCERES

Opinión sobre Máster en Business Intelligence y Seguridad de Datos e información en Despachos de Abogados

Muy satisfecha tanto como con el contenido aprendido como con el servicio ofrecido. Este Master en Business Intelligence y Seguridad de Datos e información en Despachos de Abogados ha cumplido todas mis expectativas de forma completa ya que se han abarcado todos los temas que consideraba necesarios para dominar las nuevas tecnologías en el tratamiento y seguridad de datos.

Carlos L.

MADRID

Opinión sobre Máster en Business Intelligence y Seguridad de Datos e información en Despachos de Abogados

Muy buen máster, los contenidos aparecen muy bien estructurados y se entienden con facilidad. Además, he aprendido mucho en cuanto a tratamiento de datos con software y ciberseguridad. Lo recomiendo a todo aquel interesado en esta materia.

Laura D.

MÁLAGA

Opinión sobre Máster en Business Intelligence y Seguridad de Datos e información en Despachos de Abogados

Quería una formación en Business Intelligence y Ciberseguridad y esta la vi muy completa. Dirigida directamente a mi objetivo profesional. Me ha gustado mucho la metodología empleada, la plataforma y contar con materiales a distancia. Así los tengo disponibles siempre.

Carmen L.

TERUEL

Opinión sobre Máster en Business Intelligence y Seguridad de Datos e información en Despachos de Abogados

Este Master en Business Intelligence me ha gustado mucho, he podido completar mi formación como abogada compaginándolo con mi trabajo gracias a la modalidad online. Muy recomendable este máster para todo aquel interesado en la gestión y tratamiento de datos a través de softwares.

Juan José M.

BARCELONA

Opinión sobre Máster en Business Intelligence y Seguridad de Datos e información en Despachos de Abogados

Me parece un Master en Business Intelligence y Seguridad de Datos espectacular, por el precio que tiene te ofrece una doble titulación y una asistencia por parte de los tutores muy individualizada. En un futuro repetiré con Euroinnova para seguir formándome.

MÁSTER BUSINESS INTELLIGENCE EN DESPACHOS DE ABOGADOS. Aprovecha esta oportunidad para ampliar tus expectativas laborales y realiza adquiere los conocimientos esenciales sobre este sector. ¡No dejes pasar esta oportunidad de metodología online y prepárate para alcanzar tus metas profesionales de la forma más cómoda y efectiva!

Más de 20 años de experiencia en la formación online.

Más de 300.000 alumnos ya se han formado en nuestras aulas virtuales.

Alumnos de los 5 continentes.

25% de alumnado internacional.

| 4,7 |

| 2.625 Opiniones |

| 8.582 |

| suscriptores |

| 4,4 |

| 12.842 Opiniones |

| 5.856 |

| Seguidores |

Flexibilidad

Aprendizaje 100% online, flexible, desde donde quieras y como quieras

Docentes

Equipo docente especializado. Docentes en activo, digitalmente nativos

Acompañamiento

No estarás solo/a. Acompañamiento por parte del equipo de tutorización durante toda tu experiencia como estudiante.

Aprendizaje real

Aprendizaje para la vida real, contenidos prácticos, adaptados al mercado laboral y entornos de aprendizaje ágiles en campus virtual con tecnología punta

Seminarios

Seminarios en directo. Clases magistrales exclusivas para los estudiantes

Se llevan a cabo auditorías externas anuales que garantizan la máxima calidad AENOR.

Nuestros procesos de enseñanza están certificados por AENOR por la ISO 9001 y 14001.

Contamos con el sello de Confianza Online y colaboramos con las Universidades más prestigiosas, Administraciones Públicas y Empresas Software a nivel Nacional e Internacional.

Disponemos de Bolsa de Empleo propia con diferentes ofertas de trabajo, y facilitamos la realización de prácticas de empresa a nuestro alumnado.

En la actualidad, Euroinnova cuenta con un equipo humano formado por más de 300 profesionales. Nuestro personal se encuentra sólidamente enmarcado en una estructura que facilita la mayor calidad en la atención al alumnado.

Como parte de su infraestructura y como muestra de su constante expansión, Euroinnova incluye dentro de su organización una editorial y una imprenta digital industrial.

Financiación 100% sin intereses

Hemos diseñado un Plan de Becas para facilitar aún más el acceso a nuestra formación junto con una flexibilidad económica. Alcanzar tus objetivos profesionales e impulsar tu carrera profesional será más fácil gracias a los planes de Euroinnova.

Si aún tienes dudas solicita ahora información para beneficiarte de nuestras becas y financiación.

Como premio a la fidelidad y confianza de los alumnos en el método EUROINNOVA, ofrecemos una beca del 25% a todos aquellos que hayan cursado alguna de nuestras acciones formativas en el pasado.

Para los que atraviesan un periodo de inactividad laboral y decidan que es el momento idóneo para invertir en la mejora de sus posibilidades futuras.

Una beca en consonancia con nuestra apuesta por el fomento del emprendimiento y capacitación de los profesionales que se hayan aventurado en su propia iniciativa empresarial.

La beca amigo surge como agradecimiento a todos aquellos alumnos que nos recomiendan a amigos y familiares. Por tanto si vienes con un amigo o familiar podrás contar con una beca de 15%.

* Becas aplicables sólamente tras la recepción de la documentación necesaria en el Departamento de Asesoramiento Académico. Más información en el 900 831 200 o vía email en formacion@euroinnova.es

* Becas no acumulables entre sí

* Becas aplicables a acciones formativas publicadas en euroinnova.es

¿Quieres asesorar a otras organizaciones y despachos de abogados? ¿Estás interesado en especializarte en inteligencia de negocio y nuevas tecnologías aplicables al sector legal? Si tu respuesta es afirmativa... ¡Esta es tu oportunidad! Euroinnova International Online Education te ofrece este Master Business Intelligence en Despachos de Abogados que te preparará para afrontar las principales novedades tecnológicas que afloran en el sector legal. Además, dispone de una modalidad online que te permitirá compaginarlo con tu vida tanto personal como laboral.

En el caso de matricularte en el Máster BI y Seguridad de Datos en Despachos de Abogados aprenderás sobre la utilización de la Business Intelligence y la seguridad de datos en el ámbito legal, conoce las herramientas y software del sector legal, así como las estrategias CRM. Disfruta del mejor contenido con el amplio temario de Euroinnova International Online Education.

¡Es el momento de ampliar tus habilidades laborales para poder aumentar tus competencias profesionales y Euroinnova International Online Education te ofrece muchas ventajas y facilidades para conseguirlo!

¡Solicita toda la información que consideres necesaria!

En pleno siglo XXI somos más que conscientes de la importancia de la ciberseguridad. La posibilidad de sufrir un robo de información de nuestros servidores está ahí. Es por ello que, hoy más que nunca, mantener un entorno digital seguro es vital. En un despacho de abogados se maneja información de carácter sensible. Es primordial por parte del despacho el asegurar que la información de sus clientes se mantiene confidencial y que no existe ninguna brecha de seguridad que pueda comprometer dicha información.

El Big Data es un conjunto de herramientas que nos permiten recoger y procesar grandes cantidades de datos. El Business Intelligence se aprovecha de las ventajas que ofrece el Big Data para gestionar datos. Podemos decir que tener los conocimientos y las herramientas necesarias para gestionar grandes bases de datos es de suma importancia en el ámbito del BI.

Gran ayuda, a la hora de maximizar el beneficio a través de la toma de decisiones informada, es la minería de datos o data mining. Estamos hablando del proceso por el cual se hallan anomalías, patrones y correlaciones en grandes conjuntos de datos. El data mining es, entonces, una parte fundamental del Big Data a la hora de hacer predicciones del futuro de la compañía.

Si decides matricularte en este Máster BI y Seguridad de Datos en Despachos de Abogados aprenderás a utilizar esta herramienta tan potente, la Business Intelligence consiste en varis procedimientos a nivel informático que permiten analizar unos datos que ayudarán a tomar las mejores decisiones en una organización, en este caso en el despacho de bogados. En el sector del BI hay muchas soluciones, su adaptabilidad de la BI para dar solución en empresas es muy elevada, en este caso aprenderás sobre su utilización en el ámbito legal.

Son muchos los resultados que podemos recibir, entre las principales funciones que tienen estas herramientas:

¿Quieres seguir informándote sobre la utilización de estas herramientas? No dudes en visitar a nuestro blog especializado /blog/como-aprender-business-intelligence.

Una de las principales ventajas que te ofrece Euroinnova es su metodología online o e-learning, una manera de ampliar tu formación y mejorar profesionalmente muy efectiva. El sector online se encuentra actualmente en auge, y, en consecuencia, el de la educación online también, y no es para menos si nos presenta ventajas como:

Encuentra otras formaciones relacionadas con esta materia a lo largo de nuestro amplio catálogo formativo, entre las formaciones más destacadas encontramos:

Tras finalizar esta formación recibirás una titulación expedida por el Instituto Europeo de Asesoría Fiscal (INEAF), con ella podrás respaldar tus conocimientos en este ámbito laboral.

¡Pídenos información y reserva ya tu matrícula!

¡Te esperamos en el Máster Business Intelligence en Despachos e Abogados Online!